Cuando se crea una aplicación, el compilador compilar el código fuente de la aplicación en varios archivos de objetos hechos de código de lenguaje de máquina. A continuación, los archivos de objetos están unidos entre sí para crear el ejecutable final. De la misma manera que el código fuente de una aplicación se convierte en código de máquina en tiempo de compilación, existen herramientas que pueden convertir una aplicación compilada en lenguaje ensamblador o un lenguaje de programación más alto. Estas herramientas se conocen como simuladores y compiladores DE.

Un atacante puede utilizar un simulador o de-compilador para estudiar cómo funciona una aplicación específicos y lo que hace una rutina específica. Cuando el atacante tiene un buen conocimiento de la aplicación de destino, puede modificar la aplicación compilada para alterar su comportamiento. Por ejemplo, el atacante podría eludir la rutina que comprueba el período de prueba en una aplicación y hacer que se ejecute siempre peor o incluso, hacer que la aplicación se comporte como si estuviera registrado.

protectores OFTWARE fueron creadas para mantener a un atacante de la inspección directa o modificar una aplicación compilada. Un protector de software es como un escudo que mantiene una solicitud cifrada y protegida frente a posibles ataques. Cuando una aplicación protegida va a ser ejecutado por el sistema operativo, el protector de software en primer lugar tomar el control de la CPU y comprobar posibles herramientas de cracking (simuladamente o compiladores-DE) que se estén ejecutando en el sistema. Si todo es seguro el protector software procederá a descifrar la aplicación protegida y dándole el control de la CPU para ser ejecutado como normal.

Las ventajas de usar un protector de software son:

Proteger una aplicación contra la piratería.

Evita que los atacantes del estudio de cómo se implementa una aplicación.

no permitirá que los atacantes modificar una solicitud para cambiar su comportamiento.

Dado que nacieron protectores de software, muchos atacantes han centrado la mayor parte de sus esfuerzos en atacar los protectores de software sí mismos en lugar de las aplicaciones. Muchos se han desarrollado herramientas que ayudan en el ataque de los protectores de software. Estos ataques suelen dar lugar a que el atacante obtener la aplicación original que se descifra y tiene el envoltorio de protección eliminado.

El principal problema con los protectores de software es que utilizan técnicas de protección muy conocidos por los crackers, por lo que puede evitarse fácilmente con herramientas de cracking tradicionales.

Otro problema importante en los protectores de software es que han restringido su ejecución por el sistema operativo, es decir, que se ejecutan con privilegios de uso habituales. Debido a esto los atacantes pueden utilizar las herramientas que se ejecutan en el mismo nivel de prioridad que el sistema operativo lo que les permite supervisar completamente lo que un protector de software está haciendo en un momento determinado y lo atacan en lugares específicos de craqueo.

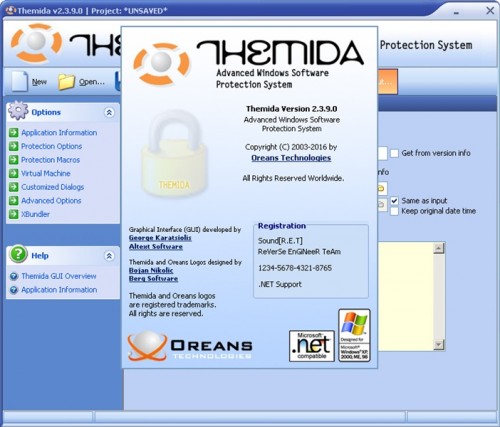

Con Themida®, nos hemos centrado en la principal debilidad que los protectores de software han proporcionando así una solución completa para superar esos problemas. Themida® utiliza la tecnología de protección de SecureEngine que, cuando se ejecuta en el nivel de prioridad más alta, nunca se había visto antes implementa técnicas de protección para proteger las aplicaciones contra el agrietamiento de software avanzado.

Estas son las características clave de Themida®: técnicas anti depuración que detectan / engañar a cualquier tipo de depurador

-anti-Memoria volquetes técnicas forany RING3 y ring0 volquetes

-Diferentes algoritmos de cifrado y claves en cada aplicación protegida

-anti-API técnicas escáneres que evita la reconstrucción de la tabla de importación original

descompilación automáticos y las técnicas de aleatorización en aplicación de destino

emulación de la máquina -Virtual en bloques específicos de código

motor mutator -Advanced

-SDK comunicación con capa de protección

técnicas -anti-disassember para cualquier desensambladores estáticos e interactivos

-Múltiples capas polimórficos con más de 50.000 permutaciones

-Advanced técnicas de API-Envolver

técnicas-Monitor -anti contra monitores de archivo de registro

inserción de código basura Random entre las instrucciones reales

hilos de protección -especializada

Hilos -Advanced comunicación de red

técnicas de aplicación de parches y CRC -anti-memoria en aplicación de destino

-Metamorphic motor a desordenar las instrucciones originales

-Advanced Protección Punto de entrada

-dynamic cifrado en aplicación de destino

inserción de código -anti trazado entre las instrucciones reales

gerente -Advanced Anti-punto de interrupción

protección en tiempo-Real en la aplicación de destino

-Compresión De aplicación de destino, los recursos y el código de protección

Full mutación en el código de protección para evitar el reconocimiento de patrones

-En tiempo real de simulación en la aplicación de destino

inserción de código de protección en el interior -inteligente aplicación de destino

Random reubicación de datos interna

-Posibilidad De personalizar los diálogos de aplicación protegida

-Soporte De línea de comandos

-Muchos Muchos más ...

Qué hay de nuevo :

Actualizaciones: sitio oficial no proporciona ninguna información sobre los cambios en esta versión

- Código:

-

http://ul.to/qi2wa2ji

http://katfile.com/sqljz28js6no/Themida_32_2.3.9.0.rar